提前说明:

为了防止潜在的后门,本文尽可能选择的都是开源的插件。

本文不是专门为广告拦截写的,尽管部分插件有拦截广告的功能,但这不是本文的重点。

本人不是专业的,部分地方可能有错误,请见谅。

本文的方法不可能完全保护,只是尽可能的保护。

如果是为了隐私的话,不建议使用国产浏览器,而是使用 Chrome、Firefox 或其它浏览器,否则所做的一切可能都成为徒劳。

本文推荐的插件不建议全部安装,越多的插件可能暴露出更多的特征。

修改后的浏览器不可能与专业的指纹浏览器相比,若需要更高的隐私保护,请选择指纹浏览器或 Tor。

我们总以为上网时最大的问题是一个个烦人的广告;然事实上,真正的威胁都潜伏在暗处。无数隐形的跟踪器如同一个个针孔摄像头,静默地记录着用户上网的每一个痕迹。

这些不速之客甚至可以无视我们设置的"禁止跟踪"——即使我们明确拒绝,它们依然我行我素,并且几乎不受任何干扰。面对如此猖獗的隐私入侵,普通用户该如何自保?

在浏览器上设置保护,就如同为我们隐私安全提供的的第一道防线。虽然它们不是万能的护盾,也无法与指纹浏览器或 Tor 这样的重装甲相提并论。但对于大多数冲浪者而言,这些小巧的防护是十分易于配置的隐私保护工具。

本文将介绍如何为浏览器安装上这些「麻雀虽小,五脏俱全」的护甲。当然,这只是隐私保护征程的起点。在未来的文章中,我们将继续探索更深层次的防护策略,助您在互联网上无阻冲浪。

现在,从这关键的第一步开始:配置浏览器,为网络冲浪之旅筑起坚实的第一道防线。

首先,文中的指纹"(Fingerprinting)是指网站或第三方服务通过收集浏览器的各种特征信息,进而识别和跟踪用户的一种技术手段

类似于现实生活中的指纹识别,每个人的指纹都有其独特的纹路,借此可以准确地辨识个人。同样地,每个浏览器也有其独特的"指纹”,一般是

- 浏览器类型和版本

- 操作系统类型和版本

- 屏幕分辨率

- 安装的字体

- 浏览器插件和扩展

- 硬件信息,如 CPU、GPU 等

或者更多方法,因此,即使使用了 VPN 等代理软件,甚至是目前最安全的协议,他们仍然可以找到你。

浏览器的选择

选择一个合适的浏览器是保护在线隐私的第一步。不同的浏览器在隐私保护方面有着显著差异,以下是一些建议:

主流选择

- Chrome:对大多数用户来说,Chrome 已经提供了足够的安全性。它有定期的安全更新,并支持各种隐私增强插件。

- Firefox:比 Chrome 更进一步,Firefox 在隐私保护方面做得更好。它默认阻止第三方跟踪 Cookie,并提供更多的隐私设置选项。

进阶选择

- LibreWolf:如果你想在 Tor 和普通浏览器之间寻找平衡,LibreWolf是一个不错的选择。它基于 Firefox ,但在隐私和安全设置上更进一步。需要注意的是:

- 为了更好地防止特征暴露,LibreWolf可能会带来一些使用上的不便,如强制使用英语界面。

- 对于普通用户来说,这种级别的保护可能有些过度,甚至导致日常使用网络上遇到一些问题。

特殊情况

- Tor 浏览器:如果你需要最高级别的匿名性,Tor浏览器是首选。但日常使用可能会影响浏览体验和速度。

- 指纹浏览器: 如果重点需要隔离不同账号环境,指纹浏览器是首选。

特别注意

- 不建议使用国产浏览器:对于国内浏览器而言,大部分都可能植入跟踪器。

- 权衡隐私和便利性:更强的隐私保护通常意味着牺牲一些便利性。选择适合你需求的平衡点。

- 保持更新:无论选择哪种浏览器,都要确保及时更新到最新版本,以获得最新的安全补丁。(除非更新对于网络体验是负优化)

除此之外,如果你选择了默认带有更强大隐私保护的浏览器,下面的部分插件可能是多余的,甚至可能造成负效果。

插件

1. uBlock Origin

- 警告: uBlock Origin 即将因为未使用 Manifest V3 标准而无法在 Chrome 上使用。

uBlock Origin是一个开源的过滤插件,占用极低的内存和CPU,且易于使用

在浏览器的扩展商店(如 Chrome 网上应用店或 Firefox 附加组件)搜索即可找到并安装

安装后,uBlock Origin会默认启用

- EasyList

- Peter Lowe’s Ad server list

- EasyPrivacy

- Malware domains

这些规则

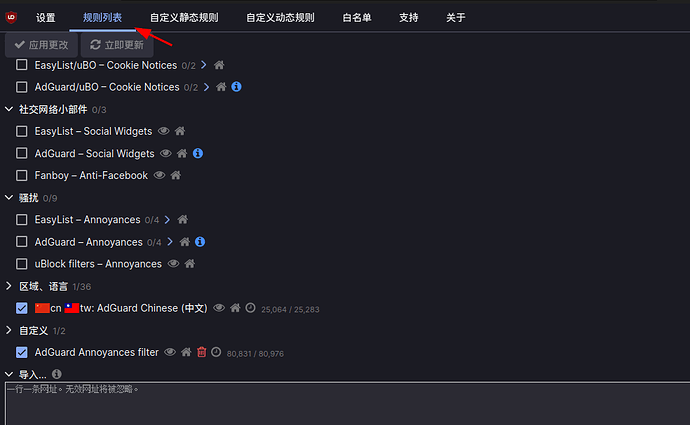

如果希望加载更多规则,点击uBlock Origin的图标,进入设置

可以在此处启用一些自带的规则,或在最下方导入规则的 URL。

更改后务必在更新规则后点击 应用更改 按钮。

当然,更多的规则意味着更高的占用,请自行寻找一个平衡点。

2. Privacy Badger

Privacy Badger(隐私獾) 同样是一个开源的过滤器,由电子前哨基金会(EFF)开发,与众不同的是,它会主动学习可能的跟踪器,大致原理的,在三个站点检测到重复出现并收集数据的第三方服务,就会自动屏蔽。且有一个称作 三色滑块设置 的功能

- 绿色:检测到第三方资源,但未发现跟踪行为,不做拦截

- 黄色:检测到跟踪行为,拦截跟踪性Cookie,但为避免网页异常没有完全屏蔽

- 红色:检测到跟踪行为,彻底拦截跟踪器和Cookie

对于视频播放器、评论框等可能涉及追踪但又较有用的元素,Privacy Badger 会将其替换,点击后激活

此外,Privacy Badger 还会定期从 EFF 的服务器获取自动学习更新,尽可能的拦截跟踪器。

同样的,在浏览器的扩展商店(如 Chrome 网上应用店或 Firefox 附加组件)搜索即可找到并安装

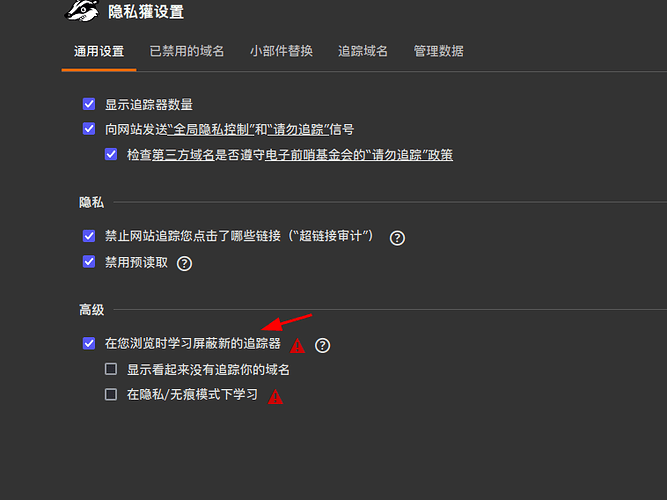

目前,Privacy Badger被指出其 在您浏览时学习屏蔽新的追踪器 这个功能可能存在潜在的安全漏洞,安装后默认禁用,如果你不担心,可以在设置中启用

3. Decentraleyes

Decentraleyes 通过本地托管常用 JavaScript 库,一方面可以提高网页加载速度,另一方面也增强了隐私保护,避免来自 CDN 的跟踪,能与常规广告拦截器互补,防止网站功能受损。

同样,浏览器的扩展商店(如 Chrome 网上应用店或 Firefox 附加组件)搜索即可找到并安装

4. CanvasBlocker

注意,该插件仅适用于 Firefox。

CanvasBlocker 是一个可以阻止或伪造网站通过某些APi进行浏览器指纹识别的插件

虽然名字是 CanvasBlocker 但实际上可以保护不少APi,Canvas(画布)只是其中一个功能

- 支持保护的 API:

- Canvas2D (画布 2D)

- WebGL

- Audio (音频)

- History (历史)

- Window (窗口大小)(默认情况下被禁用)

- DOMRect

- SVG

- TextMetrics

- Navigator (默认情况下被禁用)

- Screen (屏幕)

同样,浏览器的扩展商店(如 Chrome 网上应用店或 Firefox 附加组件)搜索即可找到并安装

5. Font Fingerprint Defender

这似乎不是一个开源插件,但在 Firefox 上我没有找到代替插件,如果有,欢迎反馈。

Font Fingerprint Defender 是一个向网页报告虚假可用字体信息的插件,防止根据可用字体组合作为指纹的跟踪。

6. All Fingerprint Defender

注意,该插件仅适用于 Chrome 且本人未实际使用过。

本插件用于防止浏览器中的 Canvas、WebGL、字体和 AudioContext 留下的指纹。

7. WebRTC Network Limiter

Google 官方插件,由于本人未使用 Chrome,无法判断是否有效,可以在 Chrome 网上应用店寻找更好的插件。

Google 官方的插件,可以解决 WebRTC 可能泄露ip地址的问题,通过了多个档位

8. AdGuard

AdGuard 的浏览器扩展是开源的,在拦截广告和保护隐私方面都做的不错,还自带了禁用webrtc、移除跟踪参数、查询网站信誉、禁用第三方cookie等功能,页面简洁且美观,也是个不错的选择

AdGuard AdBlocker – 下载 ![]() Firefox 扩展(zh-CN)

Firefox 扩展(zh-CN)

9. NoScript

NoScript算得上是相当严格的扩展,Tor预装了它,它使用白名单阻止网站运行 JavaScript、Java、Flash 等脚本和插件,除非你明确允许,以及强大的跨站脚本攻击(XSS)防护等,内置白名单有热门网站的配置,可以减轻普通用户的配置负担,当然,也可以导入别人分享的白名单,如果你只是临时访问某个网站,也可以方便地设置临时白名单

当然,需要一定的学习时间,对于完全不愿意改变使用习惯的普通用户,NoScript 可能并不是最佳选择

No Scripts for Google Chrome™ - Chrome Web Store

10. LocalCDN

和Decentraleyes相似,但有更多支持的库,更新更频繁

配置

1. DOH(DNS over HTTPS)

上一次的文章中详细讲解了如何在 Linux 使用 DOH。(小圆 负责代发)

如果您使用 Linux,并且正确按文章配置了 DOH,那么在您的电脑上,全部都是DOH,也就可以跳过这一步了

如果不能做到,或是只想在浏览器启用 DOH,那么请继续阅读

目前,绝大多数现代浏览器都有 DOH 功能,您可以在以下网站找到适合你的DOH服务器

在中国,不少境外 DOH 服务器被阻断,请寻找一个适合你的服务器,确保没有被阻断,本文不详细展开

选择离您 IP 位置相同国家的 DOH,或者如 Cloudflare DNS 这样有自动选择离您近的服务器的 DOH,可以避免 IP 地址与 DNS 服务器位置不一致的情况

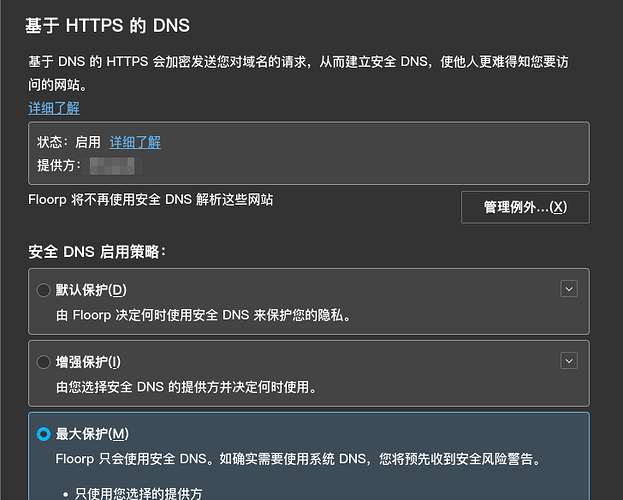

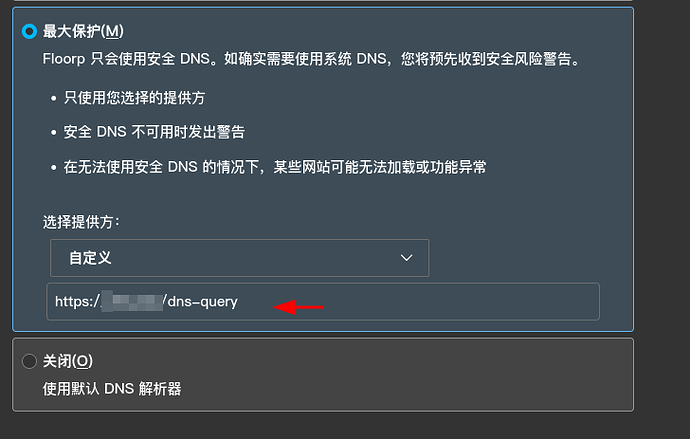

Firefox

对于 Firefox 浏览器,打开浏览器的设置,进入隐私安全,找到 基于 HTTPS 的 DNS

填入你的 DOH 地址

现在,你在 Firefox 上使用的就是DOH

Chrome

在 Chrome 上,打开设置,进入隐私与安全 - 安全 ,找到 使用安全 DNS

现在,你在 Chrome 上使用的就是 DOH 了。

其它浏览器

大多现代浏览器都提供了 DOH 功能,可以使用搜索引擎查找开启方法

2. 禁用 WebRTC

WebRTC 使用 STUN/TURN 服务器来建立浏览器之间的直接对等连接,则可能导致真实 IP 地址泄露,即使有 VPN 仍然可能泄露。

可以使用扩展禁用,这里介绍手动禁用的方法。

注意,这可能导致 Discord 通话等网站功能异常。

Firefox

在 地址栏输入 about:config 并回车

显示一条警告信息,点击"接受风险并继续"按钮

在搜索栏输入 media.peerconnection.enabled

点击切换按钮,将其改为 false 即可

Chrome

最新版无法在 chrome://flags/ 禁用,旧版本可以找到 disable-webrtc。

建议安装插件禁用。

Firefox 针对指纹收集的保护

这是 Firefox 特有的功能,针对指纹收集提供了额外的保护,通过将特征抹去,让你混入大众。

要开启它,首先进入 about:config,

显示一条警告信息,点击"接受风险并继续"按钮,

在搜索栏输入 privacy.resistFingerprinting ,

将其切换为 true 就是启用了。

尾声

不过,即使有了最可靠的工具,真正的隐私保护是始于每个用户的日常习惯的。技术再先进,也无法完全弥补用户行为的疏忽。

- 原文: 网络隐形者系列:从浏览器开始 - 隐藏你的网络足迹 | Sakura Homura 的垃圾桶

- 声明: 本文采用 CC BY-NC-SA 4.0 许可协议,转载请标明出处。