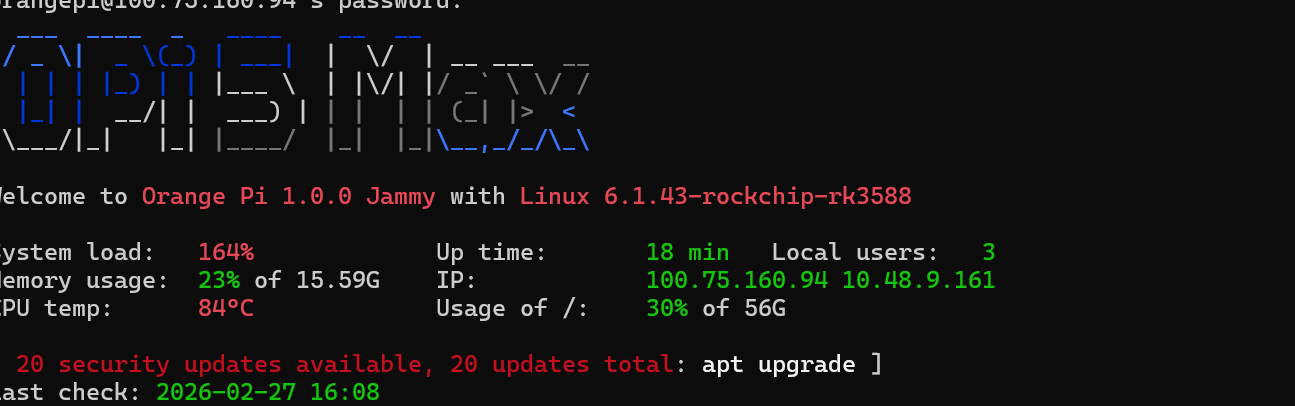

开发版 orange PI(RK3588),学校买来做项目用的假期才到,假期在家老师催得紧,于是跟在校的同学联系了一下,配了个tailscale(V4地址)方便远程vscode ssh调试

这玩意的默认root密码就是orangepi,我想着我过几天回学校了就不用远程了,就没配防火墙之类的。。(现在看来还是不能有任何侥幸心理)

结果昨晚熬夜调设备睡太死了,今天一醒来说板子巨烫是不是坏了,我想着不对劲啊就登上去看看,结果vscode服务器连上就断

正纳闷呢,然后终端ssh连倒是上去了,一看确实温度高的离谱,负载也高

然后就是top看进程占用

![]()

很明显了,ssh本身不可能占用这么高的(一开始把他杀了然后很快就复活了,还伪装过systemd),然后

orangepi@orangepi5max:~$ ls -l /proc/67636/exe

lrwxrwxrwx 1 orangepi orangepi 0 2月 27 16:27 /proc/67636/exe -> /opt/linuxpg/.9BQlf1HRYF91zzcg5emPOddVe4ona

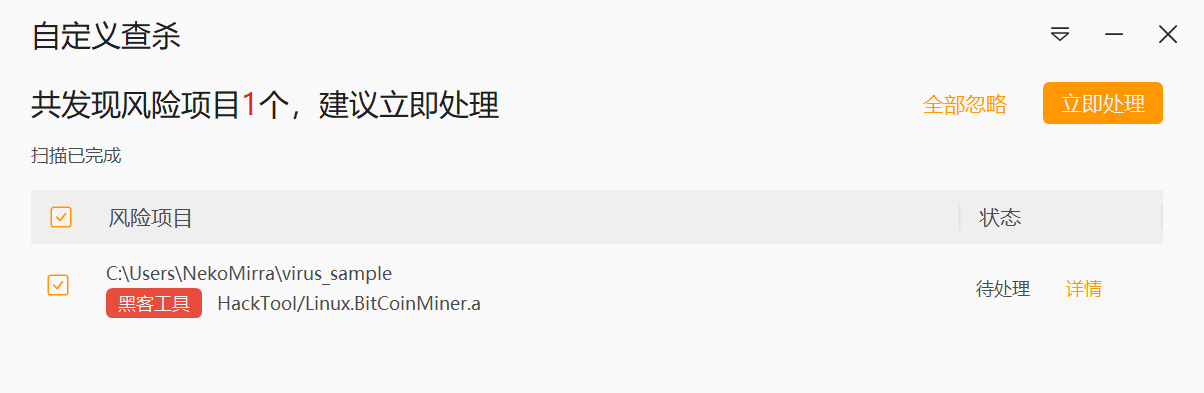

很明显了,然后为了分析是什么病毒,我将其下载到了本地,分析

好吧其实不用分析,火绒一眼丁真了

清理过程:

1.删除病毒本体

sudo rm -f /opt/linuxpg/.9BQlf1HRYF91zzcg5emPOddVe4ona

2.清理被植入的启动任务

sudo crontab -l

ls -la /etc/cron.d/

发现入侵者写入了crontab中,所以重启后会自动启动,删除即可

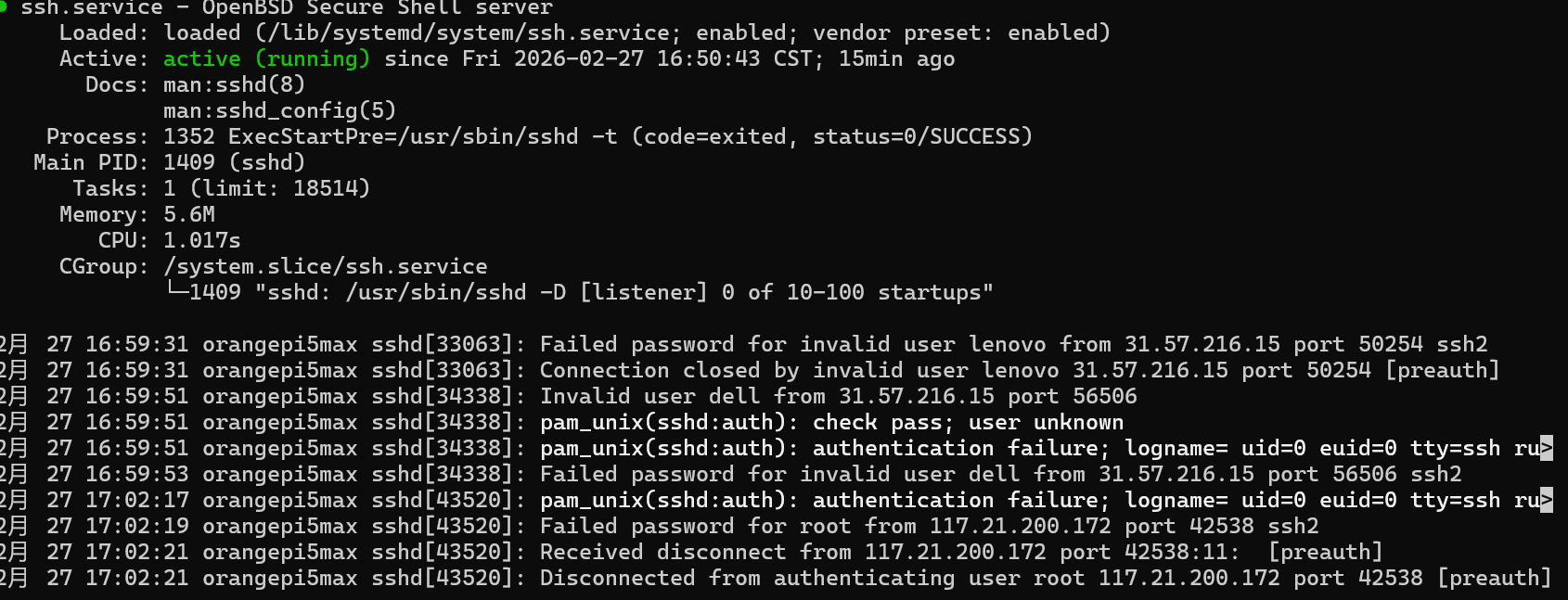

其实入侵本身很低级,就是利用扫描公网暴露的ssh并挂密码库进行爆破,所以看了一下登录日志,确实如此

可以看到持续的被各种ip进行着爆破活动

狠狠长记性了,然后就是配置密匙登录,改ssh端口,安装fail2ban,改默认密码,具体的措施可以看看大佬的总结

再次提醒大家,一定要提高网络安全意识,千万不要抱有侥幸心理,不管是小打小闹还是大项目 ![]()