本方法方法适用且不限于:

- 给内网服务器提供 SSH 访问方案;

- 在仅 IPv4 环境用 SSH 访问仅 IPv6 环境的服务器,反之亦然;

- 服务器和本机之间被防火墙阻隔,需中转转发 SSH 访问;

- 因网络环境原因直接使用 SSH 访问主机速度过慢;

- 防止服务器地址泄露或端口扫描导致 SSH 被破解。

配置方法:

- 在(任意能直接访问到欲用 SSH 连接的服务器的)服务器安装

cloudflared并连接至 Cloudflare Zero Trust;

若欲在 IPv6 环境下使用cloudflared,需修改启动命令:在cloudflared tunnel和run之间增加--edge-ip-version 6参数; - 配置 Tunnel:

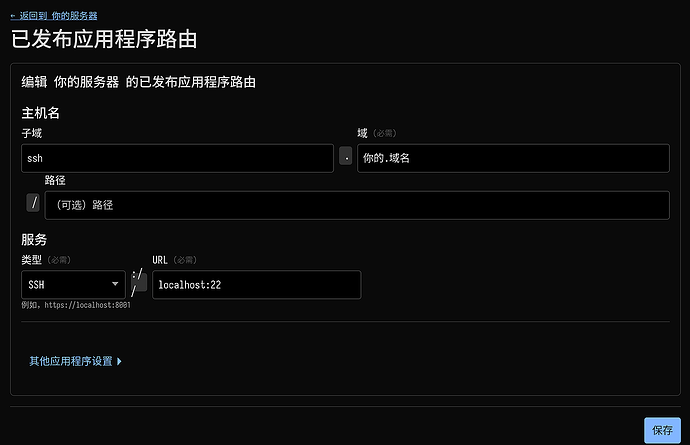

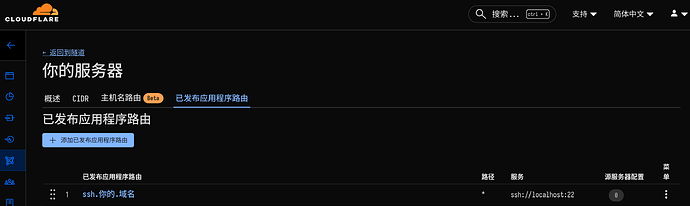

主机名(图中的localhost)或 IP 对应要用 SSH 访问的服务器的相对地址;端口(图中的22)对应服务器的 SSH 端口。 - 配置策略:

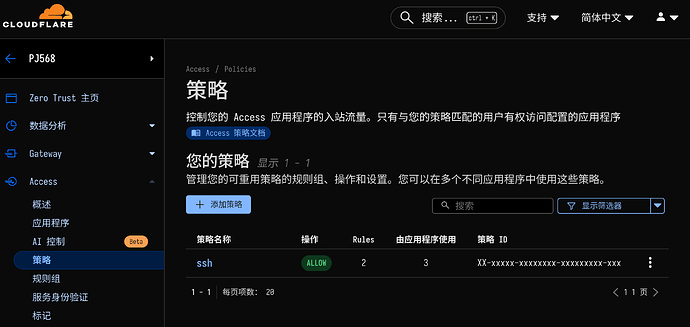

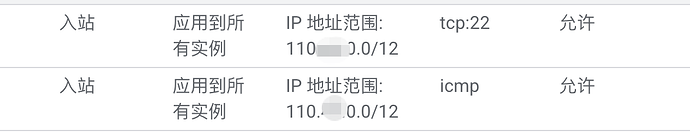

在策略配置中可选择对访问网页 SSH 的用户 IP 段、所在地区、邮箱验证、密钥和生物密钥验证的多种限制。 - 配置应用:

可在应用的体验设置和高级设置中配置出错自定义跳转、主题色和图标等个性化功能。 - 访问在第二步配置的如

https://ssh.你的.域名:授权、登录并使用网页 SSH 面板。