0% encontró este documento útil (0 votos)

200 vistas5 páginasOSINT: Vulnerabilidades de Splunk en Shodan

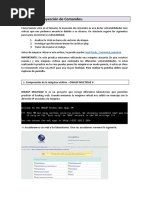

El documento habla sobre la vulnerabilidad CVE-2018-11409 en Splunk que revela información de licencia sensible al acceder a la URL /__raw/services/server/info/server-info. El autor verificó esta vulnerabilidad en implementaciones de Splunk indexadas en Shodan que no requerían autenticación y mostraron información de licencia. También encontró otras implementaciones de Splunk en Shodan que mostraban gráficos e indicadores.

Cargado por

Andres Felipe GDerechos de autor

© © All Rights Reserved

Nos tomamos en serio los derechos de los contenidos. Si sospechas que se trata de tu contenido, reclámalo aquí.

Formatos disponibles

Descarga como PDF, TXT o lee en línea desde Scribd

0% encontró este documento útil (0 votos)

200 vistas5 páginasOSINT: Vulnerabilidades de Splunk en Shodan

El documento habla sobre la vulnerabilidad CVE-2018-11409 en Splunk que revela información de licencia sensible al acceder a la URL /__raw/services/server/info/server-info. El autor verificó esta vulnerabilidad en implementaciones de Splunk indexadas en Shodan que no requerían autenticación y mostraron información de licencia. También encontró otras implementaciones de Splunk en Shodan que mostraban gráficos e indicadores.

Cargado por

Andres Felipe GDerechos de autor

© © All Rights Reserved

Nos tomamos en serio los derechos de los contenidos. Si sospechas que se trata de tu contenido, reclámalo aquí.

Formatos disponibles

Descarga como PDF, TXT o lee en línea desde Scribd